Hackean a Yearn Finance de Ethereum

El protocolo descentralizado sufrió un exploit que permitió crear tokens yETH de forma indebida y generó pérdidas cercanas a USD 9 millones.¿Cómo ocurrió la explotación del contrato de Yearn?Más detalles sobre el ataque a Yearn Finance

-

Un atacante generó yETH sin respaldo y drenó fondos, llevando el precio a cero.

-

La operación involucró movimientos en Railgun y Tornado Cash para evitar la trazabilidad.

El protocolo descentralizado Yearn Finance, uno de los servicios históricos del ecosistema de Ethereum, reportó un exploit el 30 de noviembre que derivó en pérdidas cercanas a los 9 millones de dólares.

Yearn es una plataforma que automatiza estrategias de inversión en finanzas descentralizadas ( DeFi ). Sus contratos gestionan depósitos de usuarios y ejecutan acciones para optimizar el rendimiento.

El incidente afectó a uno de sus pools de stableswap, un tipo de contrato inteligente diseñado para intercambiar activos que mantienen valores similares entre sí.

Desde Yearn informaron que el exploit ocurrió en una versión personalizada del código de stableswap y también aclaró que sus bóvedas V2 y V3 (bóvedas de inversión automatizada) no corren riesgo.

¿Cómo ocurrió la explotación del contrato de Yearn?

A través de un comunicado en X, el equipo detrás de Yearn señaló que «se produjo un incidente en la yETH stableswap pool que resultó en la acuñación de una gran cantidad de yETH».

El término acuñación describe la creación de nuevos tokens dentro de un contrato inteligente. En este caso, el atacante logró que el contrato generara una gran cantidad de yETH sin respaldo real.

El token yETH, por su parte, representa la participación de un usuario dentro del pool afectado. Cuando alguien deposita ETH o activos equivalentes, recibe yETH en proporción.

El hacker encontró una falla que le permitió crear esos tokens sin aportar fondos. En términos prácticos, obtuvo “fichas de propiedad” de liquidez que no había depositado.

Con esos yETH creados de forma indebida, el actor malicioso retiró fondos genuinos del pool y también del par yETH-WETH ( ether envuelto ). Así drenó liquidez real usando tokens falsamente generados.

Según Yearn, las pérdidas preliminares alcanzan los 8 millones de dólares en el pool principal y 0,9 millones adicionales en el pool ubicado en Curve Finance, otra plataforma descentralizada de Ethereum . El total ronda los 9 millones.

El equipo indicó que se activó una sala de emergencia junto a SEAL 911 (un colectivo de respuesta rápida ante incidentes) y ChainSecurity, uno de los auditores del contrato, para realizar la investigación completa.

También el token nativo de Yearn (YFI) sufrió el impacto. YFI registró una caída del 6,55% durante las últimas 24 horas, cotizando alrededor de los 3.800 dólares al cierre de esta nota.

Posteriormente, y como consecuencia inmediata del ataque a Yearn, el precio de yETH se derrumbó hasta 0:

Más detalles sobre el ataque a Yearn Finance

El usuario conocido en X como Cos, fundador de SlowMist Team (firma especializada en seguridad y análisis on-chain) aportó aspectos adicionales.

El analista indicó que el responsable «había preparado gas del protocolo de privacidad Railgun 28 días antes, una cantidad muy pequeña de gas (0,0006384 ETH)». Railgun es una herramienta que permite ocultar datos de transacciones mediante pruebas criptográficas.

Preparar gas con anticipación implica que el atacante planificó el movimiento y dejó fondos mínimos listos para ejecutar acciones sin revelar su identidad.

También detalló que la operación terminó moviendo «1000 ether (ETH) a Tornado Cash», un mezclador que fragmenta y combina fondos de múltiples usuarios para impedir el rastreo.

Esos movimientos se pueden ver en la siguiente imagen:

Según su análisis, originalmente eran 1100 ETH, pero se retiraron 100 para un uso posterior. El saldo enviado al mezclador coincide con las pérdidas estimadas del exploit, lo que sugiere que la extracción se ejecutó de forma directa y eficiente.

En adición, el fundador de SlowMist aseguró que «al igual que el hackeo anterior de Balancer , es obra del mismo grupo de phishing» (ataques que manipulan datos o inducen a usuarios o sistemas a aceptar información falsificada).

Cos concluyó describiendo al hacker como «una persona con estándares de limpieza muy altos», en referencia a la forma meticulosa en la que ocultó rastros.

Descargo de responsabilidad: El contenido de este artículo refleja únicamente la opinión del autor y no representa en modo alguno a la plataforma. Este artículo no se pretende servir de referencia para tomar decisiones de inversión.

También te puede gustar

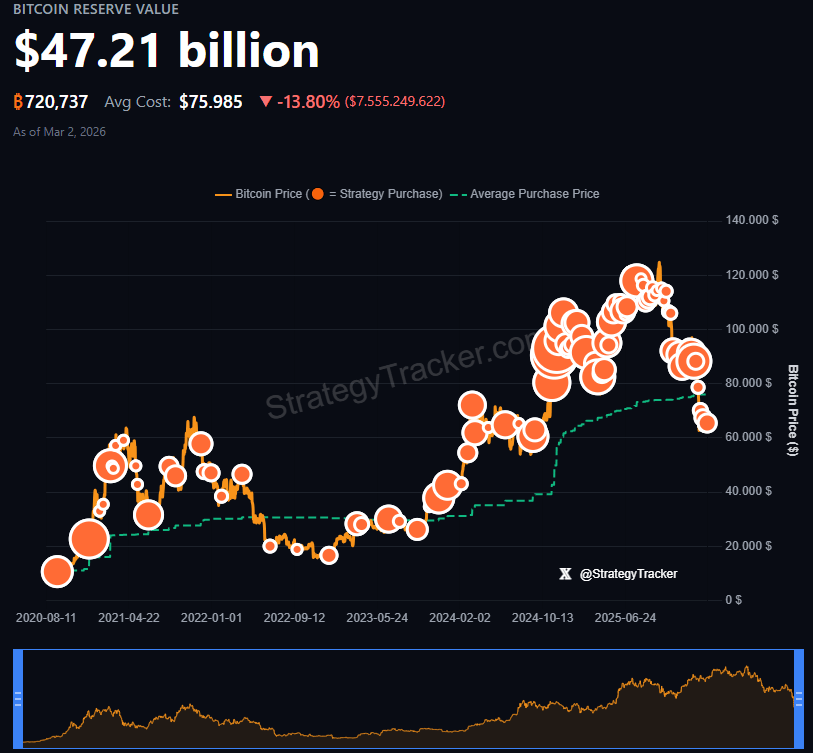

Strategy compró Bitcoin pese a las tensiones geopolíticas

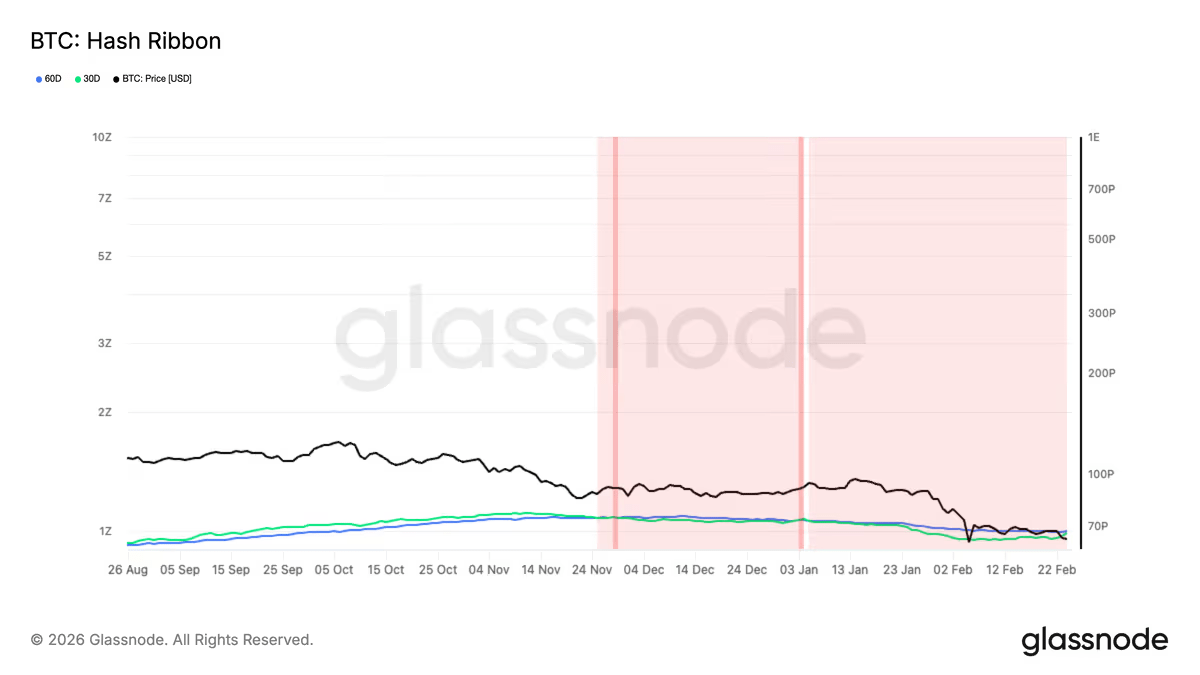

Resumen de las 5 noticias sobre minería de Bitcoin más importantes de la semana

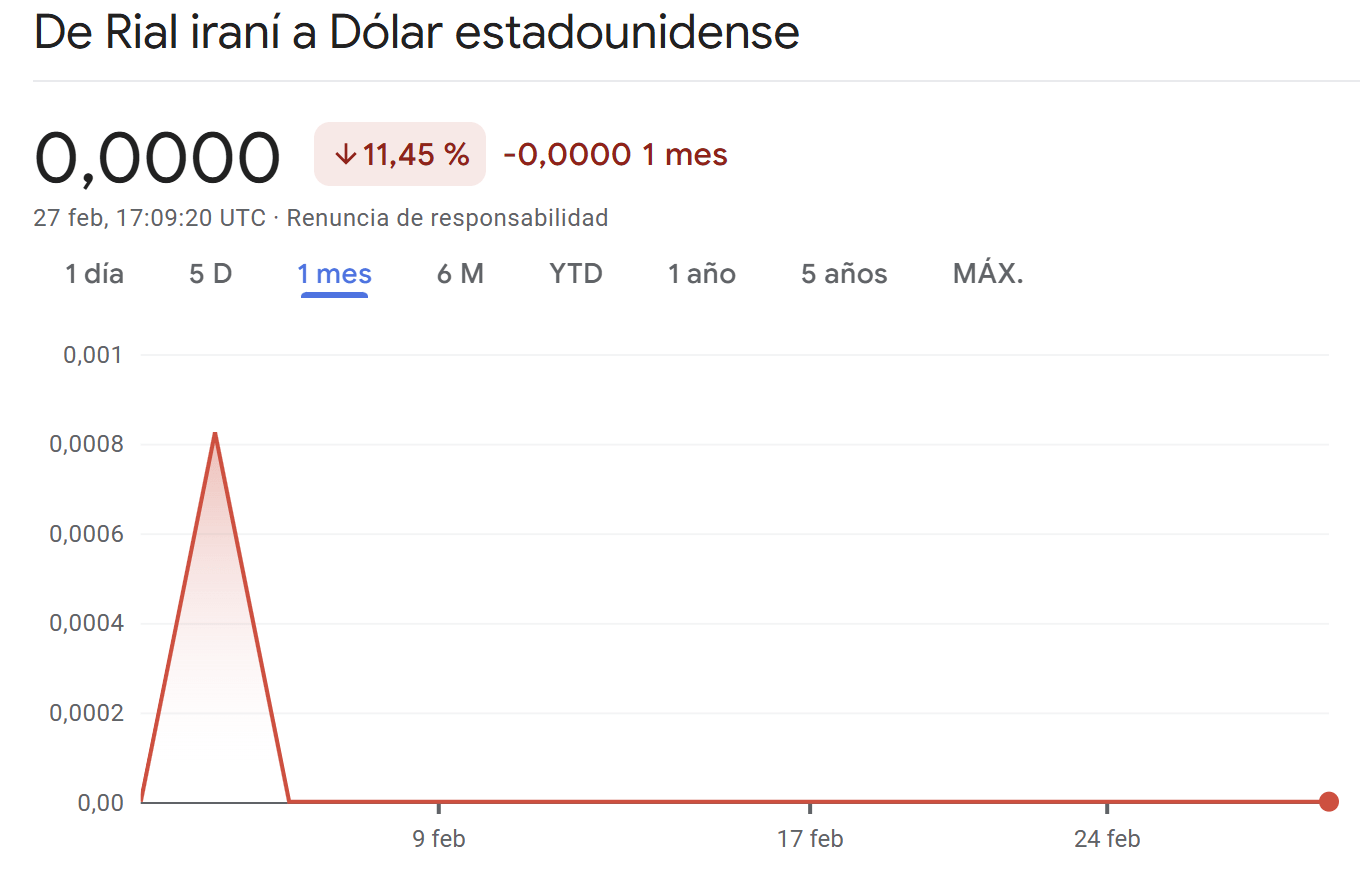

El rial iraní aparece en 0 en Google Finance: cuando una moneda pierde más que su valor

El dilema de la democracia digital: la crisis de gobernanza y la fatiga del votante