Hackers estatales norcoreanos están apuntando a empresas de criptomonedas con varias piezas únicas de malware, desplegadas junto con múltiples estafas, incluyendo reuniones falsas de Zoom.

El actor de amenazas vinculado a Corea del Norte conocido como UNC1069 ha sido observado atacando el sector cripto para robar datos sensibles de sistemas Windows y macOS, con el objetivo final de facilitar robos financieros.

Se evaluó que UNC1069 estuvo activo desde abril de 2018. Tiene un historial de ejecutar campañas de ingeniería social para obtener ganancias financieras utilizando invitaciones a reuniones falsas y haciéndose pasar por inversores de empresas de renombre.

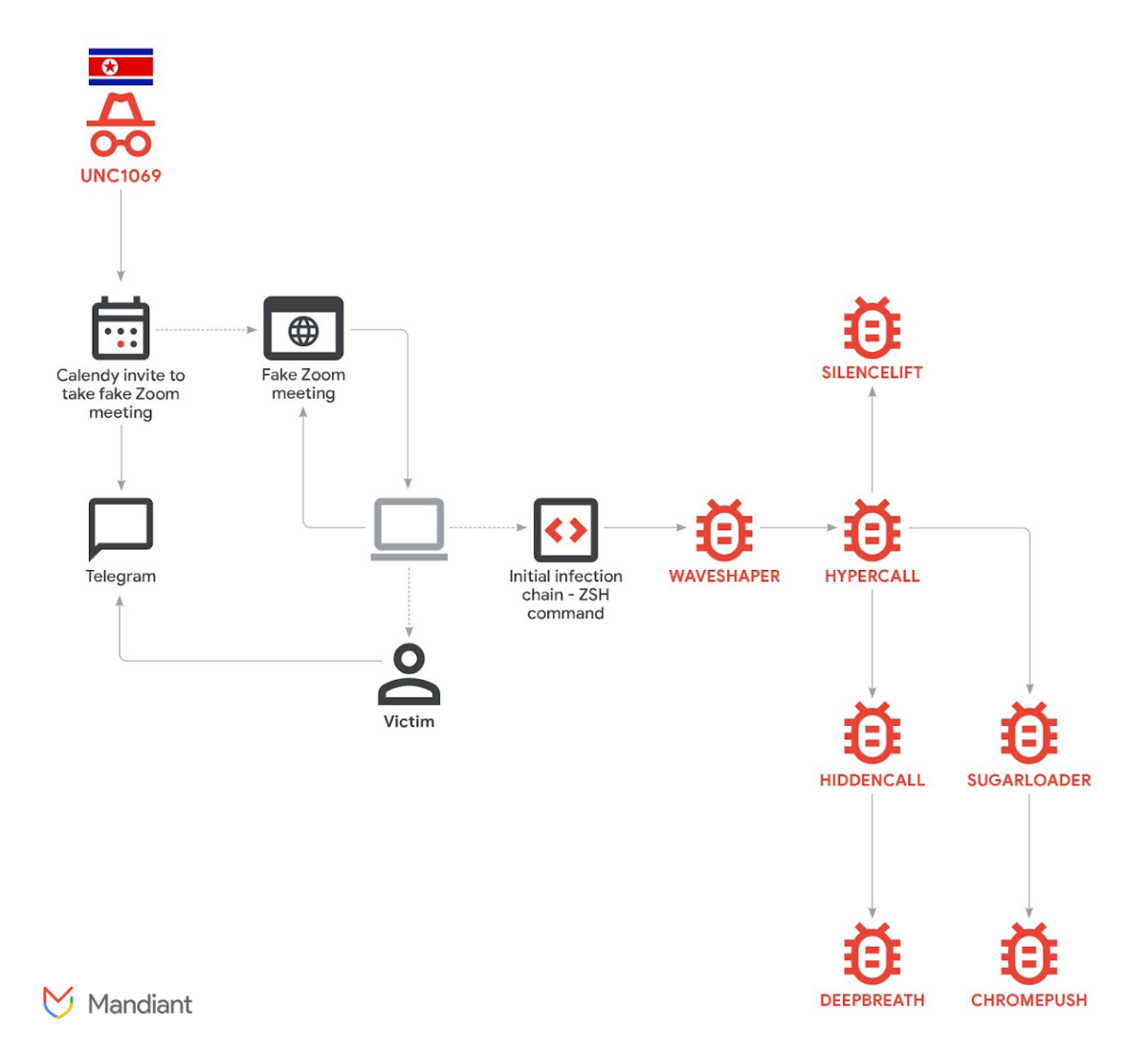

Llamada falsa de Zoom despliega ataque de malware a empresa cripto

En su último informe, los investigadores de Google Mandiant detallaron su investigación sobre una intrusión dirigida a una empresa FinTech en la industria cripto. Según los investigadores, la intrusión comenzó con una cuenta de Telegram comprometida perteneciente a un ejecutivo del sector cripto.

Los atacantes usaron el perfil secuestrado para contactar a la víctima. Gradualmente construyeron confianza antes de enviar una invitación de Calendly para una videollamada. El enlace de la reunión dirigía a la víctima a un dominio falso de Zoom alojado en infraestructura bajo el control de los actores de amenaza.

Durante la llamada, la víctima reportó ver lo que parecía ser un video deepfake de un CEO de otra empresa cripto.

“Si bien Mandiant no pudo recuperar evidencia forense para verificar de forma independiente el uso de modelos de IA en este caso específico, el engaño reportado es similar a un incidente previamente reportado públicamente con características similares, donde supuestamente también se utilizaron deepfakes”, afirmó el informe.

Cadena de ataque. Fuente: Google Cloud

Cadena de ataque. Fuente: Google Cloud Los atacantes crearon la impresión de problemas de audio en la reunión para justificar el siguiente paso. Instruyeron a la víctima a ejecutar comandos de solución de problemas en su dispositivo. Esos comandos, adaptados tanto para macOS como para Windows, iniciaron secretamente la cadena de infección. Como resultado, se activaron varios componentes de malware.

Mandiant identificó siete tipos distintos de malware utilizados durante el ataque. Las herramientas estaban diseñadas para acceder al llavero y robar contraseñas, recuperar cookies del navegador e información de inicio de sesión, acceder a información de sesión de Telegram y obtener otros archivos privados.

Los investigadores evaluaron que el objetivo era doble: habilitar el posible robo de cripto y recolectar datos que pudieran apoyar futuros ataques de ingeniería social. La investigación reveló un volumen inusualmente grande de herramientas desplegadas en un solo host.

Clusters de estafas vinculadas a IA muestran mayor eficiencia operativa

El incidente es parte de un patrón más amplio. Actores vinculados a Corea del Norte desviaron más de 300 millones de dólares haciéndose pasar por figuras confiables de la industria durante reuniones fraudulentas de Zoom y Microsoft Teams.

La escala de actividad durante el año fue aún más llamativa. Como informó Cryptopolitan, los grupos de amenazas norcoreanos fueron responsables de 2.02 mil millones de dólares en activos digitales robados en 2025, un aumento del 51% respecto al año anterior.

Chainalysis también reveló que los clusters de estafas vinculados a proveedores de servicios de IA muestran mayor eficiencia operativa que aquellos sin tales vínculos. Según la firma, esta tendencia sugiere un futuro en el que la IA se convierta en un componente estándar de la mayoría de las operaciones de estafa.

En un informe publicado el pasado noviembre, el Google Threat Intelligence Group (GTIG) señaló el uso de herramientas de inteligencia artificial generativa (IA), como Gemini, por parte del actor de amenazas. Las utilizan para producir materiales de engaño y otros mensajes relacionados con cripto como parte de sus campañas de ingeniería social.

Desde al menos 2023, el grupo ha pasado de técnicas de spear-phishing y objetivos de finanzas tradicionales (TradFi) hacia la industria Web3, como exchanges centralizados (CEX), desarrolladores de software en instituciones financieras, empresas de alta tecnología e individuos en fondos de capital de riesgo.

Google.

También se ha observado que el grupo intenta hacer un uso indebido de Gemini para desarrollar código destinado a robar activos cripto. Además, aprovechan imágenes y videos deepfake que imitan a personas del sector cripto en sus campañas para distribuir una puerta trasera llamada BIGMACHO a las víctimas, haciéndola pasar por un kit de desarrollo de software (SDK) de Zoom.